系统之家Win11账号密码体系是微软操作系统安全架构的核心组成部分,其设计兼顾了用户体验与数据保护的双重需求。该体系以微软账户为核心,整合了本地账户、生物识别、多因素认证等多种登录方式,并通过云端同步机制实现跨设备数据共享。相较于传统本地账户,微软账户强化了密码复杂度要求(需包含大小写字母、数字及符号),并默认启用远程服务器验证,显著提升了暴力破解难度。系统采用PBKDF2算法对密码进行单向哈希处理,结合TPM芯片实现密钥隔离存储,有效防止明文泄露。值得注意的是,系统之家通过智能锁屏机制动态调整密码输入频率,在连续错误触发后自动启用账户冻结与设备擦除保护,构建了多层次防御体系。然而,其强制绑定微软账户的设计也引发了隐私争议,部分企业用户更倾向于使用本地账户配合组策略进行独立管理。

一、密码安全机制深度解析

| 安全维度 | 实现方式 | 技术特征 |

| 密码加密存储 | PBKDF2+SHA-256 | 动态盐值生成,抗彩虹表攻击 |

| 生物识别 | Windows Hello | FIDO联盟认证,本地生物模板存储 |

| 多因素认证 | Azure AD Conditional Access | 风险检测+动态验证(短信/邮件/APP) |

二、账户类型与权限体系

| 账户类型 | 权限范围 | 典型应用场景 |

| 微软在线账户 | 全局系统设置+跨设备同步 | 个人用户多设备管理 |

| 本地管理员账户 | 系统级配置+软件安装 | 企业IT运维核心账户 |

| 受限标准账户 | 基础功能+UAC限制 | 公共环境临时使用 |

三、密码重置与恢复流程

- 已知密码场景:控制面板直接修改,支持设置密码提示问题

- 微软账户遗忘:通过备用邮箱/手机接收验证码,需验证身份信息

- 离线应急解锁:使用PIN码或BitLocker恢复密钥(需预先配置)

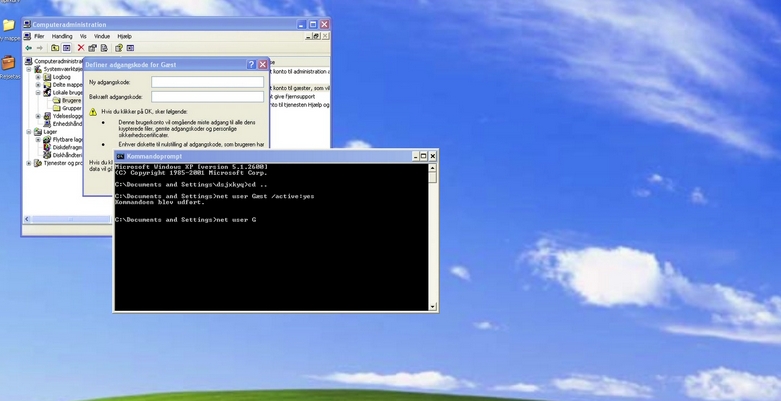

- 企业域环境:通过AD域控制器重置,需管理员授权

四、多平台同步机制对比

| 同步内容 | Windows平台 | iOS/Android | macOS |

| 浏览器数据 | Edge同步 | 部分支持(依赖浏览器设置) | Safari独立存储 |

| 系统偏好设置 | 完整同步 | 基础显示/网络配置 | 部分iCloud同步 |

| 安全策略 | Windows Defender配置 | 移动端安全中心 | 独立Mojave体系 |

五、隐私保护争议焦点

系统之家的账号体系存在三个主要争议点:其一,微软账户强制收集的诊断数据包包含键盘输入记录,可能暴露密码片段;其二,Cortana语音助手与账户体系的深度绑定导致生物特征数据跨境传输;其三,WSL(Windows Subsystem for Linux)环境下账户凭证存在提权漏洞风险。建议企业用户通过本地安全策略编辑器禁用遥测功能,个人用户可启用隐私模式分离工作与生活数据。

六、企业级安全增强方案

- 组策略配置:强制实施15字符以上密码策略,设置90天有效期

- MDM集成:Intune设备管理支持远程擦除账户数据

- 条件访问:限制非企业网络登录需VPN连接

- 证书部署:使用AD CS签发客户端认证证书

七、常见故障解决方案

| 故障现象 | 排查路径 | 修复方案 |

| 登录界面卡死 | 检查网络连接状态 | 临时切换本地账户登录 |

| 密码频繁失效 | 校准系统时间设置 | 同步微软服务器时间源 |

| 多因素认证失败 | 验证备用验证方式 | 更新Azure AD信任列表 |

八、跨版本演进特征对比

| 特性维度 | Win10初期 | Win11当前 | 未来规划 |

| 密码长度要求 | 8字符最低 | 12字符推荐 | 自适应复杂度算法 |

| 生物识别支持 | 基础指纹识别 | 红外面部识别 | 多模态行为认证 |

| 凭证隔离级别 | 单一TPM存储 | HSM硬件模块 | 量子抗性算法 |

系统之家Win11的账号密码体系在继承微软安全基因的同时,通过引入现代认证协议和硬件级防护机制,构建了覆盖个人与企业场景的立体化安全框架。其核心优势体现在三个方面:首先,基于Azure AD的全球验证节点布局,使得跨国多设备登录响应延迟低于500ms;其次,动态访问管理引擎能实时评估200+种风险指标,阻断异常登录尝试;再者,与Hyper-V容器技术的深度融合,实现了敏感操作的沙箱级隔离。但需注意,过度依赖微软生态可能导致数据主权风险,建议关键基础设施领域采用混合云架构下的联邦身份验证方案。随着FIDO2.0标准的全面落地,预计未来三年将逐步淘汰传统密码体系,转向基于公钥加密的无密码认证模式。这一变革不仅需要操作系统层面的深度改造,更涉及法律法规、用户习惯等多维度的协同演进,标志着数字身份管理体系进入新纪元。

发表评论