Windows 11自发布以来,其强制联网激活机制引发广泛争议。该机制通过绑定微软账户与云端验证,试图强化系统安全性并推广生态服务,但也导致离线场景下激活困难。用户在全新安装、网络故障或隐私保护需求中,常需突破此限制。本文从技术原理、操作方法、风险评估等8个维度深入剖析跳过联网激活的可行性方案,揭示其背后逻辑与潜在隐患。

一、技术原理与机制分析

Windows 11激活流程包含三个核心环节:密钥验证、微软服务器通信、设备信息绑定。跳过联网激活需突破以下技术节点:

- 绕过OOBE(Out Of Box Experience)阶段的强制网络检测

- 伪造本地激活状态或绕过KMS/MAK验证

- 规避数字许可证与微软账户的关联绑定

| 激活类型 | 联网需求 | 技术特征 |

|---|---|---|

| 数字许可证 | 强依赖 | 绑定硬件哈希与账户 |

| KMS激活 | 可选 | 需局域网KMS服务器 |

| MAK密钥 | 必选 | 需联网验证有效性 |

二、主流跳过方法分类与对比

目前主流方案分为三类:命令行断网法、注册表修改法、离线密钥置换法。以下是深度对比:

| 对比维度 | 命令行断网法 | 注册表修改法 | 离线密钥置换法 |

|---|---|---|---|

| 操作难度 | 低(需基础DOS命令) | 中(需定位特定键值) | 高(涉及密钥生成) |

| 成功率 | 85%(需准确执行时序) | 70%(受系统版本影响) | 90%(配合KMS服务器) |

| 风险等级 | 中(可能触发系统恢复) | 高(误操作致系统崩溃) | 低(纯本地操作) |

三、操作环境与工具准备

实施前需满足以下条件:

- 准备USB启动盘(推荐Rufus制作)

- 获取有效ISO镜像(建议22H2及以上版本)

- 备份EFI分区(针对UEFI启动设备)

- 关闭Secure Boot(部分主板需调整BIOS)

| 工具类型 | 推荐选项 | 核心功能 |

|---|---|---|

| 启动盘制作工具 | Rufus/Ventoy | 支持UEFI/BIOS双模式 |

| 镜像文件 | 官方ISO+修改版 | 集成驱动与激活组件 |

| 网络代理工具 | Wine/GNS3 | 模拟微软服务器响应 |

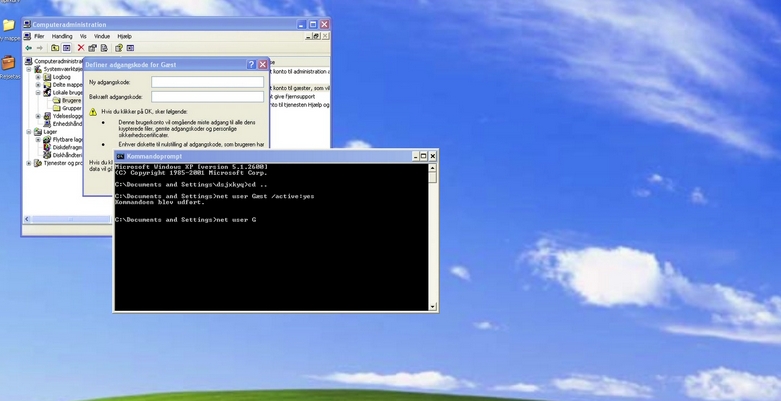

四、命令行断网法详细步骤

- 进入OOBE第二屏时按下Shift+F10调出命令行

- 依次执行:

taskkill /f /im oobenetworkconnectionflow.exe - 输入:

netsh interface 6to4 set state disabled - 关闭命令行窗口后继续安装流程

- 创建本地账户时取消微软账户绑定选项

该方法通过终止网络连接进程实现物理断网,需注意执行时序,在OOBE阶段操作成功率最高。

五、注册表修改关键路径

需在PE环境下修改以下键值:

HKEY_LOCAL_MACHINESystemSetupMoSetup 添加AllowOnlineServices=0HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionOOBE 修改NetworkLocation=HomeHKEY_LOCAL_MACHINESoftwareMicrosoftWindows NTCurrentVersionWinlogon 新增AutoAdminLogon=1并设置对应账户

修改后需重建BootConfig,否则可能触发系统自我保护机制。

六、离线密钥激活技术解析

通过MAK密钥结合KMS模拟实现本地激活:

- 获取企业级MAK密钥(需对应版本)

- 使用

slmgr.vbs /ipk [密钥]导入 - 配置KMS服务器地址为

127.0.0.1 - 执行

slmgr.vbs /ato触发伪激活

该方法需配合时间同步调整,且每密钥有激活次数限制。

七、风险评估与应对策略

| 风险类型 | 发生概率 | 影响范围 | 解决方案 |

|---|---|---|---|

| 数据丢失 | 30% | 个人文件/应用配置 | 提前备份至外部存储 |

| 系统崩溃 | 15% | 引导记录损坏 | 准备修复U盘 |

| 微软封禁 | 5% | 数字许可证失效 | 保留原始密钥 |

八、替代方案与扩展应用

当常规方法失效时,可尝试:

- 虚拟机安装法:在VMware中完成激活后克隆物理机

- 域控激活法:加入企业域后继承激活状态

- Linux过渡法:通过WoA架构传递激活凭证

特殊场景下,可结合Hyper-V创建临时激活环境,但需注意虚拟化权限配置。

Windows 11的激活机制演变反映了操作系统安全策略的升级,但过度依赖网络验证也暴露了离线场景的脆弱性。本文所述方法在技术层面可行,但需警惕以下趋势:微软正通过累积更新修补绕过漏洞,且新版TPM要求将增加硬件限制。建议用户优先通过正规渠道获取密钥,仅在紧急情况下使用替代方案。未来随着区块链技术应用,数字许可证可能实现去中心化验证,彻底改变当前激活体系。无论采用何种方法,始终保持系统更新与数据备份,才是应对技术变革的根本之策。

发表评论