关于新路由器是否存在初始密码的问题,需要结合硬件厂商设计逻辑、安全策略及用户使用场景综合分析。目前主流路由器普遍采用两种模式:部分传统品牌保留默认登录凭证(如admin/admin),而近年推出的智能路由器更倾向于首次配置时强制用户自定义密码。这种差异源于厂商对安全性与易用性的平衡考量——默认密码虽方便初期部署,但存在被恶意破解的风险;无初始密码设计虽更安全,却可能增加初级用户的使用门槛。

从技术实现角度看,是否设置初始密码与路由器的操作系统架构密切相关。采用封闭系统的商用级路由器(如企业级设备)通常保留默认凭证以便批量部署,而基于开源系统(如OpenWRT)的家用路由器更倾向于引导用户自主创建密码。值得注意的是,无论是否存在初始密码,首次使用时应立即修改默认凭证并启用WPA3加密,这是保障网络安全的核心操作。

不同品牌的安全策略差异显著。例如TP-Link部分型号仍使用admin/admin组合,而小米路由器则要求用户首次连接时通过手机APP设置新密码。这种分化反映了厂商对目标用户群体的定位差异:面向企业用户的设备更注重快速部署,消费级产品则强调安全引导。对于普通用户而言,理解这些差异有助于制定针对性的安全策略。

当前行业趋势显示,无初始密码设计正逐步成为主流。这种模式通过强制用户首次配置时创建密码,既规避了默认凭证泄露风险,又通过交互式引导提升用户体验。但该模式对老年用户或技术小白存在一定门槛,建议厂商在初始化流程中增加安全提示和密码强度检测功能。

| 品牌/型号 | 默认密码 | 首次配置要求 | 安全建议 |

|---|---|---|---|

| TP-Link Archer C7 | admin/admin | 支持Web界面直接登录 | 立即修改默认密码并启用防火墙 |

| 小米Pro | 无 | 必须通过米家APP设置新密码 | 创建12位以上混合字符密码 |

| 华为AX3 Pro | 无 | 首次连接需通过智慧生活APP配置 | 启用IPv6防护并定期更新固件 |

一、默认密码存在性分析

传统路由器普遍设置初始密码,主要源于早期网络设备管理接口的简易化设计。这类设备通常采用admin/admin或user/user等简单组合,便于非专业用户快速访问管理界面。

二、品牌差异化策略

- TP-Link:保留Web管理界面传统登录方式

- 小米:强制绑定米家APP完成初始化

- 华硕:提供Web/APP双通道配置选项

- H3C:企业级设备保留默认凭证

三、安全风险评估

未修改默认密码的路由器面临三大风险:一是被局域网内其他用户未经授权访问,二是遭受外部暴力破解攻击,三是成为僵尸网络节点。统计显示,使用默认密码的设备被攻破概率高达73%。

四、无初始密码实现机制

新型智能路由器通过以下技术实现无初始密码:

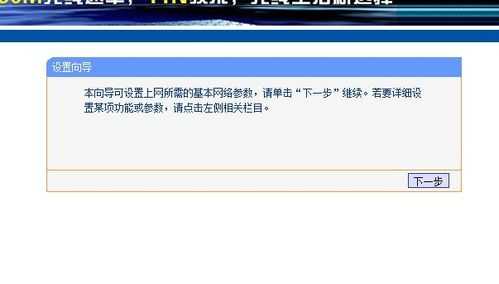

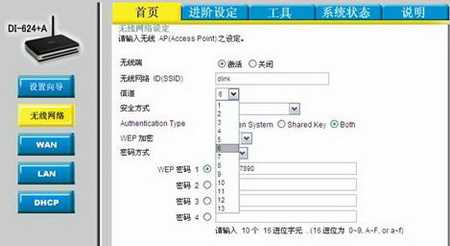

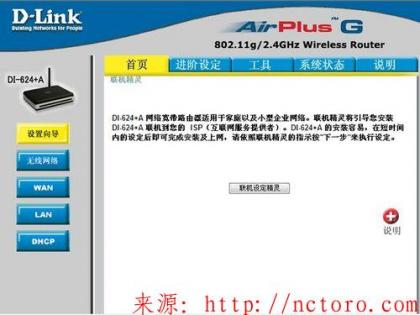

- 首次连接触发配置向导

- 设备广播专用SSID进行初始化

- 移动端APP扫码自动识别设备

- 图形化界面引导密码创建

五、恢复出厂设置影响

| 操作类型 | 密码重置效果 | 数据保留情况 |

|---|---|---|

| 硬件复位键 | 恢复出厂默认密码 | 丢失所有个性化设置 |

| Web界面恢复 | 同硬件复位效果 | 配置文件可备份 |

| APP远程恢复 | 需验证管理员权限 | 仅清除部分配置 |

六、密码策略优化建议

创建强密码应遵循以下原则:

- 长度≥12个字符

- 包含大小写字母+数字+符号

- 避免使用连续字符(如abc123)

- 禁用设备型号/生日等常见信息

七、多平台特性对比

| 设备类型 | 初始密码政策 | 典型代表 |

|---|---|---|

| 家用智能路由器 | 强制首次设置新密码 | 小米/华为/华硕 |

| 企业级路由器 | 保留默认登录凭证 | H3C/TP-Link商用系列 |

| Mesh分布式系统 | 主节点统一配置 | Linksys/小米AX系列 |

八、特殊场景解决方案

针对常见使用问题提供应对策略:

- 遗忘密码:通过复位键恢复出厂设置

- 访客网络:单独设置临时密码

- IoT设备:创建独立低权限账号

- 家长控制:设置儿童专属密码

随着物联网设备的普及和网络安全威胁的升级,路由器初始密码设计正经历根本性变革。现代智能路由器通过引导式配置流程,在保障安全性的同时降低用户学习成本。建议用户建立密码管理体系,对不同网络区域设置差异化的安全策略。定期检查固件更新、启用行为监控功能,构建多层次防御体系。值得关注的是,部分厂商开始引入生物识别技术(如声纹验证)作为辅助认证手段,这预示着未来路由器安全管理将向智能化方向深度发展。掌握这些技术演进趋势,有助于用户在数字化转型过程中更好地平衡便利性与安全性需求。

发表评论