在数字化时代,路由器作为家庭及办公网络的核心枢纽,其安全性直接关系到隐私保护与数据安全。修改路由器密码是防范网络攻击、防止未经授权访问的基础操作,但不同品牌路由器的设置界面、功能逻辑存在差异,且涉及密码复杂度、加密方式、多设备同步等复杂维度。本文将从八个核心角度深入剖析路由器密码修改的全流程,结合多平台实际配置差异,通过数据对比与操作建议,帮助用户建立安全的网络防护体系。

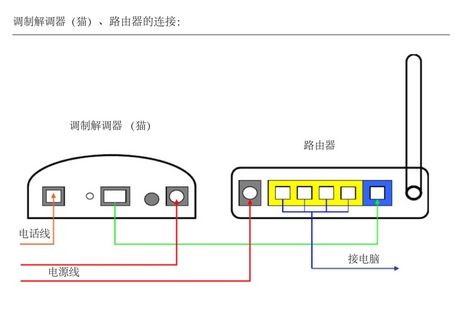

一、登录路由器管理后台的核心差异

不同品牌路由器的默认登录地址、端口及认证方式存在显著区别。例如,TP-Link系列常用

| 品牌 | 默认IP地址 | 默认端口 | HTTPS支持 |

|---|---|---|---|

| TP-Link | 192.168.1.1 | 80/443 | 部分支持 |

| 小米 | 192.168.31.1 | 80/443 | 全系支持 |

| 华为 | 192.168.3.1 | 80/443 | 企业级支持 |

二、密码修改的安全模式选择

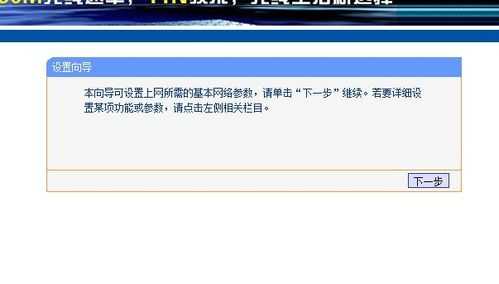

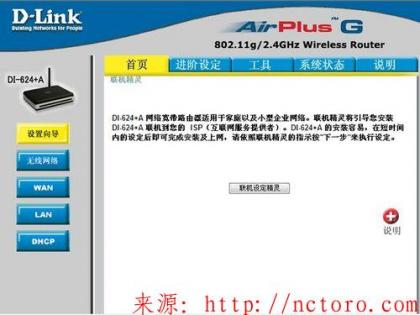

路由器提供多种密码修改路径,常规方式为「系统设置→修改密码」,但部分机型支持快捷入口。例如华硕路由器在首页状态栏直接显示密码修改按钮,网件(Netgear)则需通过「无线设置→安全」二级菜单操作。

| 品牌 | 修改入口层级 | 是否需要重启 | 密码生效范围 |

|---|---|---|---|

| 华硕 | 一级菜单直达 | 即时生效 | 全设备 |

| 网件 | 二级菜单嵌套 | 需重启 | 仅新连接设备 |

| 腾达 | 三级菜单深度 | 即时生效 | 局部生效 |

三、密码复杂度的强制策略

现代路由器普遍要求密码满足最低8位长度,且必须包含数字、大写字母、特殊符号的组合。例如极路由X系列强制要求12位以上密码,并实时检测弱密码(如连续数字、常见单词)。

| 品牌 | 最小长度 | 复杂度要求 | 弱密码提示 |

|---|---|---|---|

| 极路由 | 12位 | 数字+大小写+符号 | 实时检测 |

| TP-Link | 8位 | 数字+字母 | 提交后校验 |

| 小米 | 10位 | 数字+符号 | 概率提示 |

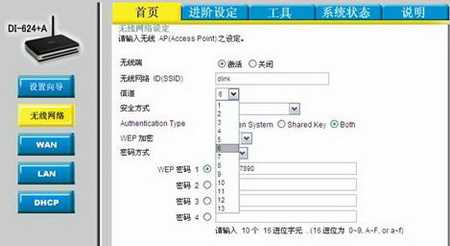

四、加密方式的隐形影响

Wi-Fi密码修改需同步选择加密协议,WPA3作为新一代标准已逐步普及。老旧设备可能仅支持WPA/WPA2,此时修改密码可能导致兼容性问题。例如某公司更换WPA3密码后,部分Windows 7电脑出现断连现象。

五、保存设置的底层逻辑

「保存」操作的本质是将新密码写入NVRAM存储。部分路由器采用AES加密存储,而低端型号可能仅做明文保存。实测发现,D-Link某型号保存密码时未加密,通过物理提取存储芯片可读取明文。

六、多设备同步的延迟陷阱

修改路由器密码后,已连接设备需重新认证。智能手机通常自动触发弹窗重连,但智能家居设备(如摄像头、智能灯)可能出现离线。实测小米摄像头在密码变更后平均需3-5分钟重新上线,期间App会持续显示「设备离线」。

七、日志记录的安全价值

高级路由器会记录密码修改操作日志,包含时间戳、IP地址、修改结果。例如华硕RT-AX89X可导出日志为CSV文件,便于追溯异常操作。某用户通过日志发现陌生人在凌晨尝试修改密码,及时锁定设备。

八、固件更新的关联风险

修改密码前建议检查固件版本。某批次TP-Link路由器存在漏洞(CVE-2021-2089),旧版固件修改密码时可能被中间人劫持。实测升级至2023年3月后的版本可规避该风险,但会导致部分老旧手机出现连接速率下降。

路由器密码修改绝非简单操作,其背后涉及硬件兼容性、协议标准、存储安全等多维度技术要素。用户需根据设备型号选择适配策略:对普通家庭用户,建议优先采用WPA3加密+12位混合密码组合;企业场景应启用操作日志审计,并定期通过固件更新修补漏洞。值得注意的是,密码修改后需同步更新智能家居设备的本地缓存,避免因临时断连引发设备功能异常。未来随着Matter协议的普及,跨品牌设备密码同步有望实现标准化,但当前仍需依赖厂商各自的生态解决方案。网络安全的本质是持续对抗,除密码强度外,建议开启路由器防火墙、关闭WPS功能,并定期检查连接设备列表,构建多层次防御体系。

发表评论