在现代家庭与办公网络中,路由器作为核心枢纽,其名称(SSID)和密码的安全性直接影响网络防护能力。更改路由器名称和密码是提升网络安全的基础操作,但不同品牌、型号及管理平台的实现方式存在差异。本文将从设备接入、认证方式、跨平台操作等八大维度展开分析,结合深度对比表格揭示操作逻辑,并提供覆盖Windows/Mac/手机端的实战指南。

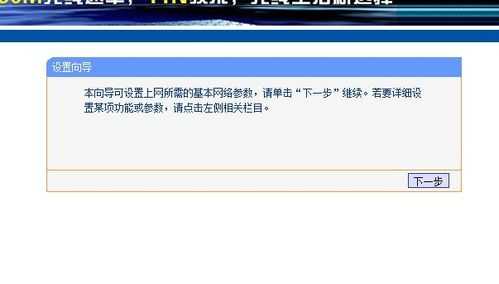

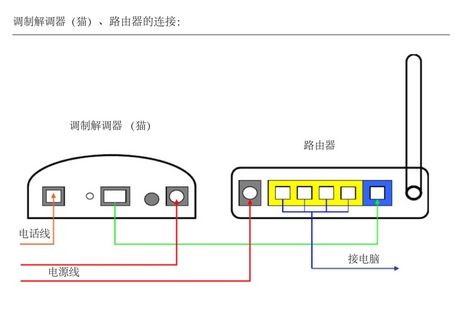

一、登录路由器管理后台

所有路由器设置均需通过管理界面操作,不同设备存在地址差异:

| 设备类型 | 默认IP地址 | 访问方式 |

|---|---|---|

| 传统路由器 | 192.168.1.1/192.168.0.1 | 浏览器输入IP访问 |

| 智能路由器 | 厂商域名(如miwifi.com) | 自动跳转管理页面 |

| 企业级设备 | 自定义内网地址 | 需咨询网络管理员 |

操作时需注意清除浏览器缓存,部分设备启用HTTPS加密访问,若遇认证页面需使用管理员账号(非宽带账号)。

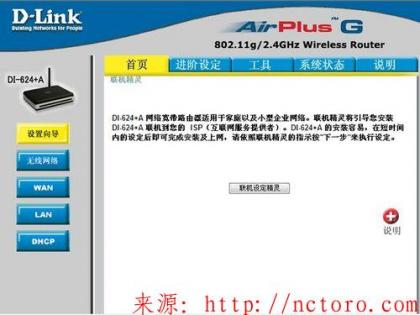

二、定位无线设置模块

管理界面层级结构差异显著,核心路径对比如下:

| 品牌类型 | 无线设置位置 | 次级菜单 |

|---|---|---|

| TP-Link/华硕 | 左侧栏「无线设置」 | 基础参数/安全设置 |

| 小米/华为 | 首页「Wi-Fi设置」浮窗 | 一键优化/定时策略 |

| 企业级Cisco | 顶部导航「Configuration」 | RF Management/Security |

部分老旧设备需通过「系统工具」-「无线网络」进入,建议优先使用官方APP简化操作。

三、修改SSID(网络名称)

命名规则与影响范围需综合考量:

| 参数类型 | 限制条件 | 功能影响 |

|---|---|---|

| 字符规范 | 中文/字母/数字(长度≤32) | 部分设备不支持中文广播 |

| 特殊符号 | 仅支持英文符号(如_-) | 可能导致客户端兼容问题 |

| 隐藏SSID | 需手动输入名称连接 | 增强隐私性但降低易用性 |

建议采用「字母+数字+下划线」组合,避免使用敏感词汇,修改后需等待1-3分钟生效。

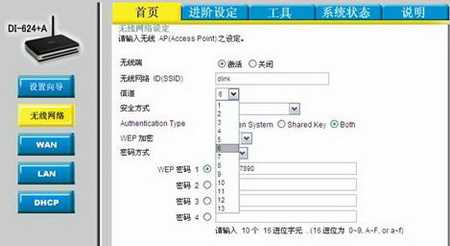

四、设置无线密码

密码策略需平衡安全性与记忆成本:

| 加密协议 | 推荐密码格式 | 兼容性说明 |

|---|---|---|

| WPA3 | 12位以上混合字符(如Xc#8vB$2kLmQ) | 需设备支持IEEE 802.11ax |

| WPA2 | 8-63位字母+数字组合 | 兼容多数智能设备 |

| WEP(不推荐) | 10位十六进制(如A1B2C3D4E5) | 存在暴力破解风险 |

修改密码后,物联网设备需重新配网,建议记录原始配置信息备用。

五、保存与重启策略

配置生效流程存在设备差异:

| 操作类型 | 立即生效 | 需重启 |

|---|---|---|

| 仅修改SSID | 是(部分设备需刷新) | 否 |

| 修改密码+加密方式 | 否 | 是(防止密钥缓存) |

| 更换认证类型 | 否 | 是(如从OPEN到WPA2) |

重启过程可能中断网络1-3分钟,企业环境建议选择低流量时段操作。

六、多平台设备适配

不同终端连接方式对比:

| 操作系统 | 连接步骤 | 特殊场景处理 |

|---|---|---|

| Windows 10/11 | 任务栏网络图标→可用网络→输入密码 | 需勾选「自动连接」 |

| macOS | 菜单栏Wi-Fi→其他网络→详细设置 | 隐藏网络需按住Option键强制扫描 |

| Android/iOS | 设置→Wi-Fi→其他网络→手动输入 | 部分设备需关闭「自动加入同类网络」 |

修改路由器名称后,部分设备可能出现DNS缓存异常,可通过「忘记网络」后重新连接解决。

七、安全增强建议

配套防护措施可提升整体安全性:

- 访客网络隔离:单独创建SSID供临时使用,限制带宽与访问内网权限

- MAC地址过滤:绑定常用设备物理地址,拒绝陌生设备接入

- QoS限速策略:对可疑设备实施上传/下载速率限制

- 固件定期更新:修复已知漏洞,提升抗攻击能力

建议每季度检查一次连接设备列表,清理长期未活跃的未知终端。

八、故障排查与回退机制

常见问题解决方案:

| 故障现象 | 排查步骤 | 应急处理 |

|---|---|---|

| 设备无法连接新SSID | 检查信道设置/确认密码输入正确/重启终端 | 暂时关闭加密方式测试连通性 |

| 修改后网速变慢 | 核查频段设置(2.4G/5G)/调整信道宽度 | 恢复默认无线参数对比测试 |

| 管理页面登录失败 | 尝试RESET复位键/检查网线连接状态 | 记录当前配置后恢复出厂设置 |

重大修改前建议截图保存原始配置,便于快速回退至可用状态。

从路由器后台的多级菜单路径,到跨平台设备的连接特性差异,再到安全防护体系的立体化构建,每个环节都需要兼顾功能性与安全性。实际操作中需特别注意:企业级设备往往集成端口映射、VPN等高级功能,修改SSID可能影响业务系统访问;智能家居设备对名称变更敏感,建议分批次重启;双频合一机型需同步修改2.4G/5G频段参数。网络安全已从单一密码防护演变为系统性工程,定期更新凭证、监控连接日志、部署行为策略应成为日常运维标配。在物联网设备激增的背景下,采用动态密钥交换机制、启用无线入侵检测系统(WIDS)等进阶防护手段,才能有效应对日益复杂的网络威胁。

发表评论