Linux权限命令是操作系统安全机制的核心组成部分,通过精细的权限控制实现多用户环境下的资源隔离与协作。其采用UID/GID数值映射、rwx三位二进制权限模型及特殊权限位机制,构建了覆盖文件、目录、设备的立体化权限体系。相较于Windows的ACL(访问控制列表)机制,Linux通过简洁的位运算设计实现了高效的权限管理,支持所有权(Owner)、所属组(Group)、其他人(Other)三级权限划分,并可通过命令行工具实时修改。这种设计既保证了企业级环境的安全审计需求,又兼顾了服务器集群的批量管理场景,成为运维人员必须掌握的核心技能。

一、用户与组管理体系

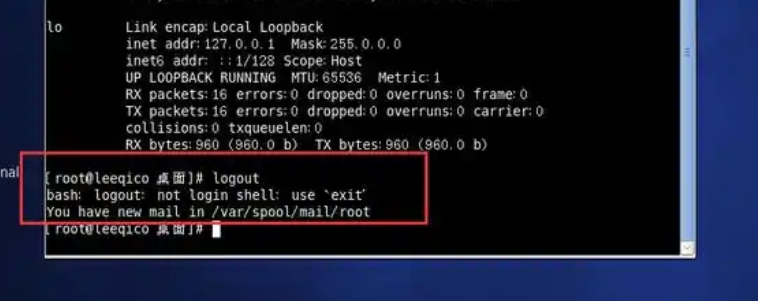

Linux采用用户-组双维度身份认证机制,系统用户信息存储于/etc/passwd,组信息存储于/etc/group。useradd命令创建新用户时自动生成家目录,groupadd用于创建用户组,usermod可修改用户属性,userdel删除用户时需注意保留home目录参数。

| 命令 | 功能 | 典型参数 |

|---|---|---|

| useradd | 创建用户 | -m(创建家目录) -s(指定shell) |

| groupadd | 创建用户组 | -f(指定组ID) |

| usermod | 修改用户属性 | -aG(添加次要组) -d(修改家目录) |

| userdel | 删除用户 | -r(删除家目录) |

二、文件权限修改工具

核心权限修改命令包含chmod(改变文件模式)、chown(改变所有者)、chgrp(改变所属组)。其中chmod支持符号法(u/g/o/a+rwx)和数字法(4/2/1位对应rwx),例如chmod 755 script.sh等价于u=rwx,g=rx,o=rx。

| 命令 | 作用对象 | 权限范围 |

|---|---|---|

| chmod | 文件/目录 | rwx权限位 |

| chown | 文件/目录 | 用户:组 所有权 |

| chgrp | 文件/目录 | 所属组 |

三、目录与文件权限差异

目录权限具有特殊语义:x权限表示进入权限,w权限允许创建文件。对比文件权限,目录需要rwx组合才能实现完全操作。例如drwxr-x---表示所有者可读写执行(进入目录),组成员可读执行,其他人无权限。

| 权限类型 | 文件含义 | 目录含义 |

|---|---|---|

| r | 读取内容 | 列出目录项 |

| w | 修改内容 | 创建/删除文件 |

| x | 执行文件 | 进入目录 |

四、特殊权限位机制

除常规rwx权限外,Linux设置suid/sgid/sticky特殊位。suid(4)使程序以所有者身份运行,常见于/usr/bin/sudo;sgid(2)保持文件组属性,适用于共享目录;sticky(1)限制目录内文件删除权,典型应用为/tmp。

| 特殊位 | 位置 | 作用 |

|---|---|---|

| suid | 所有者x位 | 继承所有者UID |

| sgid | 所属组x位 | 继承所属组GID |

| sticky | 其他人x位 | 限制删除权限 |

五、权限继承与umask机制

新建文件默认继承父目录的umask值,该掩码定义新文件的初始权限。系统默认umask为0022,即新文件权限为666-002=644。通过umask 077可创建仅所有者可读写的文件,该设置对脚本自动化部署至关重要。

| umask值 | 文件默认权限 | 目录默认权限 |

|---|---|---|

| 000 | 666 | 777 |

| 022 | 644 | 755 |

| 077 | 600 | 700 |

六、ACL补充权限体系

传统rwx模型无法满足复杂场景时,可通过setfacl设置访问控制列表。例如setfacl -m u:john:r /data/report.txt赋予指定用户读权限,getfacl可查看完整权限链。该机制常用于SaaS平台多租户环境。

| 命令 | 功能 | 参数示例 |

|---|---|---|

| setfacl | 设置ACL | -m u:user:rwx |

| getfacl | 查看ACL | -p(显示详细信息) |

| setfacl -b | 清除ACL | --remove all |

七、权限递归处理技术

处理目录树时需使用-R递归参数。例如chmod -R 755 /var/www将重置整个Web目录的权限结构。配合find命令可实现精准控制,如find /data -type f -exec chmod 600 {} ;仅修改文件不触及目录。

| 命令组合 | 适用场景 | 风险提示 |

|---|---|---|

| chmod -R | 批量修改目录树 | 可能误改隐藏文件 |

| find+exec | 精确文件类型过滤 | 需验证路径正确性 |

| setfacl -R | 递归设置ACL | 增加管理复杂度 |

八、实战场景与故障排查

典型场景包括:Web服务器设置www-data:www-data 755目录权限,数据库数据目录采用oracle:oinstall 770,日志文件需设置root:adm 644并配置ACL。故障排查时常用ls -l查看权限,stat file.txt获取详细元数据,strace追踪权限相关系统调用。

| 场景类型 | 权限配置 | 安全考量 |

|---|---|---|

| Web服务目录 | 755 + www-data组 | 防止CSS/JS文件被篡改 |

| 数据库数据 | 770 + 专属用户组 | 限制非DBA访问 |

| 敏感配置文件 | 600 + root所有 | 防止配置泄露 |

Linux权限体系通过多层级命令组合,实现了从基础文件保护到复杂访问控制的全维度覆盖。掌握用户管理、权限修改、特殊位设置、ACL扩展等核心技术,结合umask机制和递归处理技巧,可构建符合等保要求的服务器安全架构。实践中需特别注意目录与文件的权限语义差异,合理运用setfacl解决传统权限模型的局限性,并通过find命令实现精准权限控制。定期使用stat和strace进行权限审计,是维护系统安全的重要保障。

发表评论