在Windows 10操作系统中,取消开机密码的需求通常源于用户对便捷登录的追求或特定场景下的临时需求。这一操作涉及本地账户、微软账户、组策略、注册表修改等多种技术路径,不同方法在安全性、操作复杂度及适用场景上存在显著差异。取消开机密码可能提升日常使用效率,但也会带来隐私泄露、未经授权访问等潜在风险。本文将从技术原理、操作流程、风险评估等八个维度展开分析,并通过对比表格直观呈现各方法的核心特征。

一、本地账户密码移除

通过控制面板直接修改本地账户密码为空,是基础且风险较低的方案。需注意管理员权限限制及多用户场景下的权限分配问题。

| 操作步骤 | 风险等级 | 适用场景 |

|---|---|---|

| 1. 进入「设置」-「账户」-「登录选项」 2. 选择「密码」并点击「更改」 3. 直接留空新密码字段完成操作 | 低(仅影响当前账户) | 个人设备快速解锁需求 |

二、微软账户免密设置

基于微软账户的动态解锁(如PIN码或Windows Hello)可实现免传统密码登录,但需绑定强认证方式。

| 核心功能 | 依赖条件 | 安全强度 |

|---|---|---|

| PIN码/人脸识别/指纹替代密码 | 需已登录微软账户 | 中等(依赖生物识别可靠性) |

三、组策略强制免密

通过gpedit.msc配置账户策略,适合企业批量管理,但可能导致安全策略冲突。

| 配置路径 | 生效范围 | 兼容性 |

|---|---|---|

| 「计算机配置」-「Windows设置」-「安全设置」-「本地策略」-「安全选项」 禁用「交互式登录:不需要按Ctrl+Alt+Del」 | 全局生效(影响所有用户) | 可能与域策略冲突 |

四、注册表键值修改

直接编辑注册表实现免密,高风险操作需备份,适用于高级用户应急场景。

| 关键键值 | 修改位置 | 恢复难度 |

|---|---|---|

| DeletePassword | HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesNetwork | 需手动还原键值 |

五、第三方工具破解

使用PCUnlocker、Ophcrack等工具绕过密码,属于非授权操作,违反使用协议。

| 工具类型 | 成功率 | 法律风险 |

|---|---|---|

| 密码清除软件/启动盘工具 | 高(需物理访问设备) | 涉嫌侵犯计算机信息系统安全 |

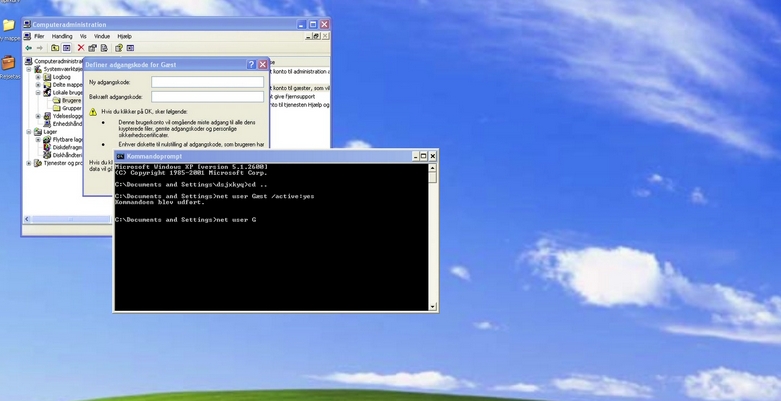

六、命令提示符强制清除

通过net user命令重置密码,需进入修复模式或获取管理员权限。

| 命令格式 | 执行环境 | 权限要求 |

|---|---|---|

| net user [用户名] "" | 带网络安装的安全模式 | Administrator权限 |

七、安全模式绕过验证

通过F8进入安全模式创建新管理员账户,本质为权限覆盖而非真正取消密码。

| 操作限制 | 数据影响 | 追溯难度 |

|---|---|---|

| 需物理访问设备 | 可能暴露加密文件 | 日志记录可追踪 |

八、系统重装彻底清除

格式化重装会完全消除所有账户信息,但导致数据清空,仅建议作为最后手段。

| 数据损失 | 时间成本 | 适用对象 |

|---|---|---|

| 全盘数据擦除 | 2小时以上 | 无重要数据残留需求场景 |

值得注意的是,不同方法对系统稳定性的影响差异显著。例如组策略修改可能导致域控环境冲突,而注册表操作存在系统崩溃风险。建议优先采用微软官方提供的免密方案,如PIN码或生物识别,在保障安全性的前提下提升登录效率。对于企业环境,应通过AD域策略统一管理而非单个终端操作,避免产生安全漏洞。

从技术演进趋势来看,Windows 10后续版本已逐步弱化传统密码依赖,转而推广更安全的Windows Hello认证。这种转变既反映了生物识别技术的成熟,也揭示了传统文本密码在安全边界上的局限性。用户在选择免密方案时,需权衡便利性与防护等级,例如家庭设备可启用PIN码,而工作机应保留强密码并配合BitLocker加密。

最终,取消开机密码的本质是对系统安全防护层的重新定义。无论是通过策略调整还是技术绕过,都应在充分评估风险后实施。建议用户定期备份重要数据,并在免密状态下开启设备加密功能,以弥补因取消密码带来的防护缺失。对于公共或半开放环境使用的设备,强烈不建议采用任何形式的免密方案,防止未经授权的数据访问。

发表评论