随着操作系统迭代升级,跨版本远程桌面连接成为企业和个人用户常见的技术需求。Windows 10与Windows 7的远程桌面连接涉及系统兼容性、网络配置、安全策略等多维度挑战。尽管两者均基于RDP协议,但版本差异导致的协议兼容性问题、默认安全策略冲突及功能特性分化,使得连接过程需系统性调优。本文从兼容性适配、网络架构、安全策略等八个维度展开深度分析,结合实战场景提供可操作的解决方案。

一、系统兼容性与协议适配

Windows 10与Windows 7在RDP协议支持上存在代际差异。Win10默认采用RDP 8.1+NLA(网络级身份验证),而Win7仅原生支持RDP 7.2。这种协议版本差异可能导致连接失败或功能受限。

| 对比维度 | Windows 10 | Windows 7 | 解决方案 |

|---|---|---|---|

| 默认RDP版本 | RDP 8.1+NLA | RDP 7.2 | 修改Win10客户端为RDP 7.2兼容模式 |

| 网络级身份验证 | 强制启用 | 不支持 | 在Win7服务器端开启TLS 1.2支持 |

| 多因素认证支持 | 原生支持 | 需第三方插件 | 部署Azure MFA等扩展方案 |

二、网络架构与端口配置

远程桌面连接高度依赖网络环境配置,需确保3389端口双向通行。特殊网络架构(如NAT、防火墙)需针对性策略调整。

| 网络类型 | 关键配置项 | 典型问题 | 解决路径 |

|---|---|---|---|

| 同局域网直连 | 防火墙入站规则、IP冲突检测 | 端口被系统防火墙阻断 | 添加3389端口例外规则 |

| 跨子网连接 | 路由表配置、VLAN划分 | 广播风暴导致连接中断 | 部署QoS流量整形策略 |

| 公网穿透连接 | UPnP映射、DMZ主机设置 | 运营商封锁高危端口 | 使用SSL VPN建立安全通道 |

三、防火墙与安全策略

两系统的安全机制存在显著差异,需协调防御策略。Windows Defender防火墙与第三方安全软件可能形成双重阻断。

| 防护层级 | Windows 10 | Windows 7 | 协同方案 |

|---|---|---|---|

| 系统防火墙 | 动态规则库自动更新 | 静态出站规则集 | 导出Win10规则模板至Win7 |

| 入侵检测 | 集成MDM威胁感知 | 依赖第三方客户端 | 部署统一安全管理平台 |

| 加密套件 | TLS 1.3+AES-GCM | TLS 1.0+RC4 | 强制升级Win7加密组件 |

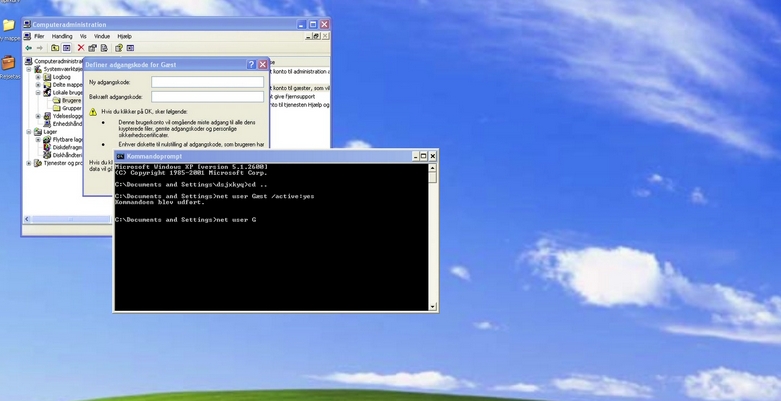

四、用户权限与身份验证

账户权限体系直接影响远程访问权限。Windows 7的UAC机制与Win10的权限模型存在交互冲突。

- 管理员权限隔离:Win7默认禁用远程桌面服务账户,需手动赋予SYSTEM权限

- 空密码策略冲突:Win10强制要求复杂密码,而Win7允许空密码登录(需关闭NLA)

- 域环境适配:AD组策略需同步配置"允许RDP通过DEP"等特殊权限

五、图形渲染与性能优化

显示协议的差异导致画面传输效率分化。需平衡画质与传输带宽,特别是在低带宽环境中。

| 参数设置 | 体验优先级 | 带宽消耗 | 适用场景 |

|---|---|---|---|

| 颜色深度 | 32位真彩 | 高(约80Mbps) | 设计制图工作 |

| 桌面背景 | 启用Aero主题 | 中(约50Mbps) | 常规办公应用 |

| 压缩级别 | 自适应编码 | 低(约20Mbps) | 跨区域VPN连接 |

六、打印与设备重定向

外围设备重定向存在驱动兼容性问题。Windows 7的本地打印机驱动可能无法被Win10客户端识别。

- 打印队列共享:在Win7启用"网络打印服务"并设置为公开共享

- 驱动自动安装:配置Win10客户端的.inf文件路径缓存

- 设备映射策略:通过组策略限制非必要设备重定向

七、会话管理与资源监控

长时间连接可能引发资源泄漏问题。需要建立会话心跳检测和资源回收机制。

| 监控指标 | 阈值设定 | 处置动作 | 工具支持 |

|---|---|---|---|

| 内存占用 | 持续超过85% | 强制断开重置 | Task Manager/PerfMon |

| 网络延迟 | RTT >500ms | 切换至缓存模式 | ping/Pathping |

| 会话空闲 | 超时60分钟 | 自动注销账户 | 组策略编辑器 |

八、应急恢复与日志审计

异常中断后的会话恢复需要完整的日志追溯体系。两系统的事件日志格式存在解析差异。

| 日志类型 | Win10存储位置 | Win7存储位置 | 分析工具 |

|---|---|---|---|

| RDP事件 | %SystemRoot%System32WinevtLogs | %WinDir%System32LogFiles | Event Viewer XML解析 |

| 安全审计 | Security.evtx | SecEvent.EVT | PowerShell日志提取 |

| 性能计数器 | PerfCounters.blg | *.cblg | Performance Monitor合并分析 |

在数字化转型加速的今天,跨版本操作系统互联已成为混合IT环境的常态。Windows 10与Windows 7的远程桌面连接不仅是技术适配问题,更涉及全生命周期的安全管理。通过构建标准化的配置基线、实施动态策略管理和建立容灾恢复机制,可在保障兼容性的同时维持企业级安全水准。值得注意的是,随着Windows 7延长支持周期结束,建议逐步迁移至统一平台,或采用虚拟化封装技术实现遗留系统的现代化改造。对于必须维持的跨版本连接场景,应重点加强传输加密、会话审计和漏洞修补等关键环节,构建多层防御体系以应对潜在的安全威胁。

发表评论