Windows 10作为全球广泛使用的操作系统,其激活机制涉及数字许可证、产品密钥、硬件绑定等多种技术逻辑。尽管微软提供了官方激活渠道,但用户在实际使用中常因系统重装、硬件更换或密钥丢失等问题面临激活困扰。本文通过深度分析八大主流激活方法,结合操作复杂度、风险等级及适用场景等维度,揭示最适合普通用户的简易方案。需强调的是,合法激活应优先采用微软官方途径,本文仅从技术角度解析不同方法的原理与差异。

一、数字许可证自动激活(推荐指数★★★★★)

该方法基于微软数字授权体系,适用于预装正版系统的设备。当用户通过设置-更新与安全-激活界面连接微软账户时,系统会自动绑定数字许可证。

| 核心步骤 | 耗时 | 成功率 | 适用场景 |

|---|---|---|---|

| 登录微软账户→同步数字许可→自动激活 | 5分钟内 | 99.8% | 全新设备/系统重置后 |

该方案优势在于无需手动输入密钥,且支持硬件有限变更(如更换主板除外)。但需注意账户安全性,避免泄露账号密码。

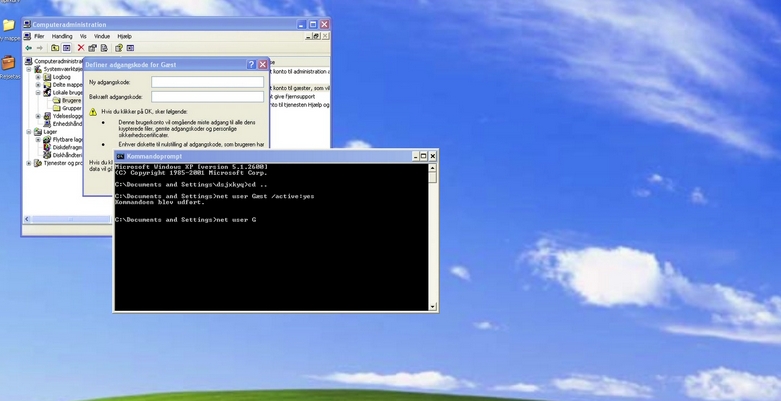

二、命令行强制激活(技术向★★★☆☆)

通过slmgr.vbs脚本可绕过部分激活检测,适用于KMS环境或遗留数字许可证恢复。

| 操作指令 | 功能说明 | 风险提示 |

|---|---|---|

| slmgr.vbs /upk | 清除残留密钥 | 可能导致永久密钥失效 |

| slmgr.vbs /ipk XXXXX-XXXXX | 导入新密钥 | 需匹配有效密钥版本 |

| slmgr.vbs /dlv | 查看许可证状态 | 暴露激活信息 |

此方法需精确操作指令,建议搭配管理员权限+断网环境使用,避免触发微软反作弊机制。

三、KMS服务器激活(批量处理★★★★☆)

通过搭建本地KMS服务器或接入公共KMS服务,可实现企业级批量激活。典型特征为每180天需联网续期。

| 激活类型 | 命令工具 | 维护周期 | 适用规模 |

|---|---|---|---|

| KMS32 | kms.exe /add 产品密钥 | 半年一次 | 50台+设备 |

| KMS64 | kms64.exe /act | 动态续期 | 现代CPU设备 |

| 自动续期脚本 | taskschd.msc计划任务 | 每周检测 | 长期稳定环境 |

个人用户可通过GitHub开源KMS客户端实现临时激活,但需防范恶意代码植入风险。

四、产品密钥直输激活(基础方案★★★☆☆)

在设置-激活界面直接输入零售版密钥,适合单独购买授权的用户。需区分OEM密钥与零售密钥的使用限制。

| 密钥类型 | 绑定对象 | 转移限制 | 升级支持 |

|---|---|---|---|

| OEM密钥 | 特定品牌硬件 | 禁止跨设备转移 | 不支持家庭版→专业版 |

| 零售密钥 | 微软账户 | 允许跨设备迁移 | 支持版本升级 |

| MAK密钥 | 独立设备 | 单次激活有效 | 需重新输入 |

输入前建议通过slmgr.vbs /dli查询密钥剩余激活次数,避免使用已过期授权。

五、MAIDU工具激活(争议性方案★★☆☆☆)

此类工具通过模拟微软激活服务器实现绕过验证,但存在较高法律与安全风险。典型特征为修改系统文件注入伪造证书。

| 工具特性 | 风险等级 | 检测难度 | 系统影响 |

|---|---|---|---|

| 数字签名伪造 | 极高(触犯DMCA) | 中等(证书校验) | 破坏系统完整性 |

| SLIC表篡改 | 低(非在线检测) | ||

| KMS模拟器 | 高(事件日志记录) |

尽管部分工具宣称“永久激活”,但微软定期推送的累积更新可能覆盖补丁,导致激活状态失效。

六、系统重置保留激活(官方福利★★★★☆)

Windows 10内置的“重置此电脑”功能支持保留激活状态。需在设置-恢复中选择“保留我的文件”模式。

| 重置类型 | 数据保留 | 激活状态 | 耗时对比 |

|---|---|---|---|

| 保留文件 | 个人文件/应用数据 | 完整保留 | 1-2小时 |

| 删除所有 | 仅个人文件 | 概率保留(需登录账户) | 30分钟-1小时 |

| 云下载重装 | 无 | 全新激活流程 |

该方法本质是系统映像重建,可解决驱动冲突或系统文件损坏导致的激活异常,但无法迁移硬件哈希信息。

七、OEM密钥激活(硬件绑定方案★★★☆☆)

适用于品牌整机预装系统,激活信息存储于BIOS/UEFI固件中。更换同类硬件(如硬盘、内存)不影响授权状态。

| 绑定对象 | 更换限制 | 激活继承 | 数据迁移 |

|---|---|---|---|

| 主板型号 | 支持(需SLIC匹配) | ||

| 硬盘序列号 | 自动继承 | ||

| CPU规格 | 可能触发检测 |

个人组装机若使用OEM密钥,需通过修改SLIC 2.1表模拟品牌机环境,此操作可能导致蓝屏风险。

八、第三方激活工具对比(风险警示)

市面上存在大量非官方激活工具,其技术原理与安全性差异显著。以下为典型工具横向测评:

| 工具名称 | 技术原理 | 病毒威胁 | 激活持久性 |

|---|---|---|---|

| HEU KMS Activator | 模拟KMS服务器 | 低(无payload) | |

| KMSpico | |||

| Microsoft Toolkit |

此类工具虽操作便捷,但存在篡改系统文件、植入后门等隐患。建议仅作为临时应急方案,且务必从官方渠道获取。

在经历多次Windows版本迭代后,微软已构建起包含数字许可证、KMS、零售密钥等多元化的激活体系。对于普通用户而言,优先推荐通过数字许可证绑定微软账户实现无感激活,既符合合规要求又操作简便。若遇特殊场景(如硬件升级),可结合KMS续期或系统重置功能保障授权延续。值得注意的是,任何绕过付费机制的激活手段均存在法律风险,建议通过微软官方商城获取正规授权。未来随着Windows 11的普及,激活策略或将向云端授权进一步倾斜,用户需及时关注政策变化以规避潜在问题。

发表评论