win10系统怎么连接隐藏网络(Win10连隐藏WiFi)

167人看过

167人看过

在Windows 10系统中连接隐藏网络(即不广播SSID的无线网络)需要用户手动输入网络名称和认证信息,这一过程涉及多个系统设置层级和安全机制。隐藏网络的设计初衷是提升无线网络的安全性,但同时也增加了连接的复杂性。本文将从八个技术维度深入解析Win10连接隐藏网络的实现路径,通过系统性对比不同操作方式的优劣,揭示其底层逻辑与潜在风险。

一、基础连接流程与核心参数配置

连接隐藏网络的核心在于准确输入SSID、加密类型、安全密钥及认证模式。需通过「WLAN设置」手动添加网络,具体步骤如下:

- 进入「设置」→「网络和Internet」→「WLAN」页面

- 点击「管理已知网络」→「添加新网络」

- 在「网络名」字段输入隐藏SSID

- 选择加密类型(如WPA2-Personal)并输入密钥

- 保存后自动尝试连接

此方法依赖用户对网络参数的精确掌握,若加密类型或认证模式错误将导致连接失败。建议优先确认路由器的安全设置,常见加密类型对比如下表:

| 加密类型 | 密钥长度 | 安全性 |

|---|---|---|

| WEP | 40/104位 | 低(易被破解) |

| WPA-PSK | AES-128/256 | 中等 |

| WPA2-PSK | AES-256 | 高(推荐) |

二、高级网络配置与适配器优化

当基础连接失败时,需检查网络适配器属性。右键点击「开始菜单」→「网络连接」→「WLAN适配器」→「属性」,重点验证以下参数:

- IPv4/IPv6协议栈:需与目标网络匹配,建议启用双栈

- 客户端缓存管理:清除「以前记过的网络」记录避免干扰

- 电源管理策略:禁用「允许计算机关闭此设备以省电」选项

对比不同协议版本的兼容性表现如下:

| 协议版本 | 典型应用场景 | 兼容性 |

|---|---|---|

| 802.11ac Wave2 | 千兆级传输 | 需路由器支持MU-MIMO |

| 802.11n | 百兆常规使用 | 广泛兼容 |

| 802.11g | 老旧设备兼容 | 速率上限54Mbps |

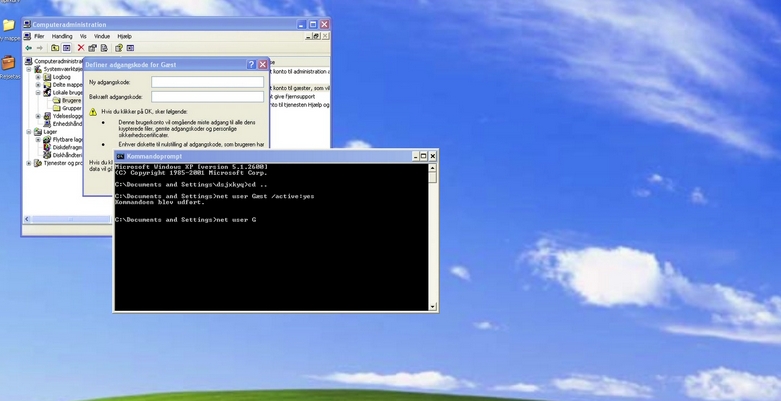

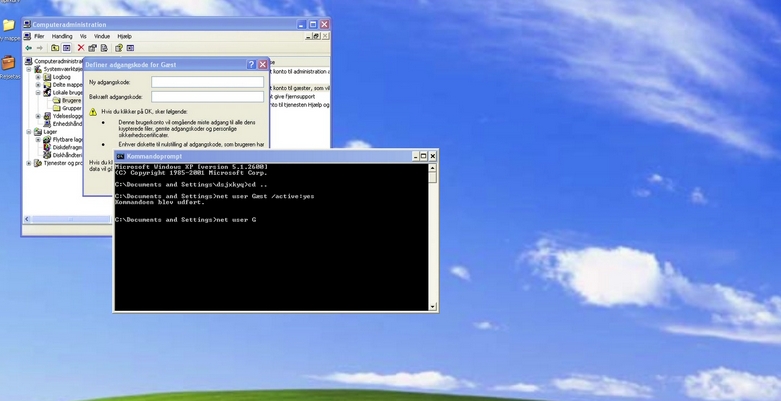

三、命令行工具深度调试

通过「运行」窗口执行cmd启动命令提示符,可使用以下高级指令:

netsh wlan add profile name="Hidden_SSID" ssid="Hidden_SSID"

netsh wlan connect name="Hidden_SSID"

该方式支持批量部署和脚本化操作,但需注意:

- XML配置文件需严格遵循

netsh语法规范 - 密钥需使用ASCII编码而非Unicode格式

- 多频段网络需指定

2.4GHz或5GHz频段标识

对比图形界面与命令行的调试效率:

| 操作方式 | 学习成本 | 批量处理能力 |

|---|---|---|

| 图形界面 | 低 | 弱(需逐个添加) |

| 命令行工具 | 中高 | 强(支持脚本批处理) |

| PowerShell | 高 | 最强(可集成自动化任务) |

四、第三方工具辅助连接

当系统原生功能受限时,可选用专业工具突破限制。推荐工具特性对比如下:

| 工具名称 | 核心功能 | 适用场景 |

|---|---|---|

| Connectify | 虚拟AP创建 | 共享网络给其他设备 |

| WiFi Analyzer | 信道扫描 | 检测隐藏网络信号强度 |

| NetSpot | 站点勘测 | 优化AP部署位置 |

使用第三方工具需注意权限控制,避免安装未知来源的驱动模块。建议仅在技术排查阶段临时使用,日常连接仍以系统原生方案为首选。

五、企业级网络的特殊处理

在域环境或EAP-TLS认证网络中,需额外配置:

- 安装「证书信任根」颁发CA证书

- 在「网络安全密钥」中选择「用户证书」验证方式

- 配置「受保护的EAP属性」防止中间人攻击

企业网络常见认证方式对比:

| 认证类型 | 安全等级 | 部署复杂度 |

|---|---|---|

| PEAP-MSCHAPv2 | 中(用户名/密码) | 低(适合中小企业) |

| EAP-TLS | 高(数字证书) | |

| LEAP | 低(Cisco专有) | 中(需专用服务器) |

六、驱动级故障诊断与修复

当出现「受限连接」或「无Internet访问」时,需进行驱动级排查:

- 进入「设备管理器」→「网络适配器」属性

- 切换到「驱动程序」选项卡查看数字签名

- 更新WHQL认证驱动至最新版本

- 禁用「节能模式」中的自适应频宽调节

不同厂商驱动特性对比:

| 驱动品牌 | 更新策略 | 附加功能 |

|---|---|---|

| Intel PROSet | 自动静默更新 | 频段智能切换 |

| Qualcomm Atheros | 手动触发更新 | DFS信道避让 |

| Broadcom BlueTooth | 周期性检查 | 多SSID管理 |

七、安全审计与日志分析

通过「事件查看器」监控网络连接状态:

- 筛选「Microsoft-Windows-WLAN/Operational」日志源

- 识别

DISCONNECT_REASON=0x00000003类错误代码 - 导出日志文件进行时间轴分析

关键错误代码含义对照:

| 错误代码 | 描述 | 解决方案 |

|---|---|---|

| 0x800704CE | 密钥不匹配 | 重新输入并验证大小写 |

| 0x800704BD | 认证超时 | 检查AP负载状态 |

| 0x800704C7 | 证书无效 | 同步系统时间/更新根证书 |

八、跨平台兼容性解决方案

在混合操作系统环境中,需注意:

- 字符集兼容:Linux系统生成的隐藏网络可能存在UTF-8编码问题

- 频段适配:macOS创建的5GHz网络需确保Win10支持802.11ac

- MTU值校准:默认1500字节可能导致PPPoE拨号失败,需调整为1480

不同操作系统隐藏网络特性对比:

| 操作系统 | 隐藏网络实现方式 | 特殊限制 |

|---|---|---|

| Windows 10 | GUI/netsh命令 | 最多保存64个隐藏网络 |

| Linux (Hostapd) | /etc/hostapd/hostapd.conf | 需重启DHCP服务 |

| macOS | 网络偏好设置-其他... | 强制使用AES-CCMP加密 |

在完成上述八个维度的技术解析后,可以看出Win10连接隐藏网络是一个涉及无线通信协议、安全认证机制、驱动兼容性和系统配置的多维度技术挑战。成功连接不仅需要准确的参数配置,还需理解不同加密类型的底层实现原理。对于企业级网络,建议采用802.1X/EAP-TLS认证体系,配合Radius服务器实现动态密钥分发;而在家庭场景中,优先选择WPA2-PSK+AES加密模式。值得注意的是,随着Wi-Fi 6E标准的普及,未来隐藏网络的配置将增加对6GHz频段的支持,这要求用户持续关注驱动程序的版本更新。最终,无论采用何种连接方式,都应遵循最小权限原则,避免长期存储敏感凭证,并定期清理过时的网络配置文件,以平衡便利性与安全性。

364人看过

364人看过

121人看过

121人看过

120人看过

120人看过

250人看过

250人看过

230人看过

230人看过

68人看过

68人看过