光猫作为家庭网络的核心接入设备,兼具光纤信号转换与基础路由功能,其密码安全性直接影响用户隐私及网络稳定性。修改光猫密码需综合考虑设备型号、厂商差异、接入方式等因素,操作不当可能导致断网或功能异常。本文将从八个维度深度解析光猫密码修改的全流程,涵盖不同品牌设备的操作逻辑、安全风险规避及数据保护策略,并通过对比表格直观呈现关键差异。

一、光猫密码修改的核心逻辑

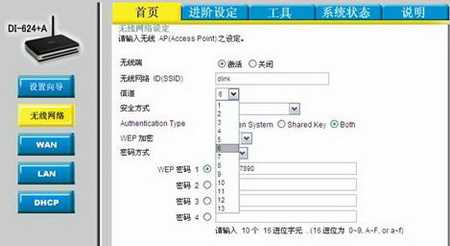

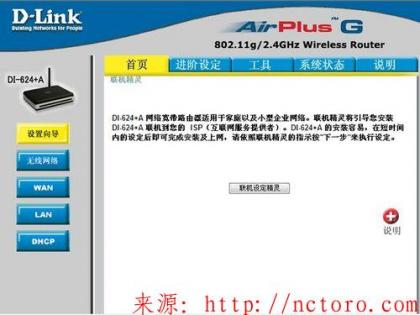

光猫密码分为两类:一是光纤接入认证密码(由运营商管控),二是设备管理后台密码(用户可自主修改)。本文聚焦后者,需通过登录光猫管理界面操作。核心逻辑包括:识别设备型号→获取默认凭证→进入配置页面→重置密码→保存生效。不同厂商设备界面差异较大,部分老旧型号可能限制密码修改权限。

二、主流品牌光猫密码修改路径对比

| 品牌 | 默认IP地址 | 默认用户名 | th>默认密码修改路径 | |

|---|---|---|---|---|

| 华为 | 192.168.1.1 | root | admin或默认密码卡 | 设备管理→用户配置→修改密码 |

| 中兴 | 192.168.1.1 | zte | zte或贴纸标注 | 高级设置→系统管理→用户密码 |

| 烽火 | 192.168.1.1 | fiberhome | 贴纸标注或默认admin | 系统工具→用户管理→密码修改 |

三、密码修改前的必要准备

- 设备信息确认:查看光猫背面标签,记录默认IP、用户名及初始密码,部分设备可能需拆除遮挡标签。

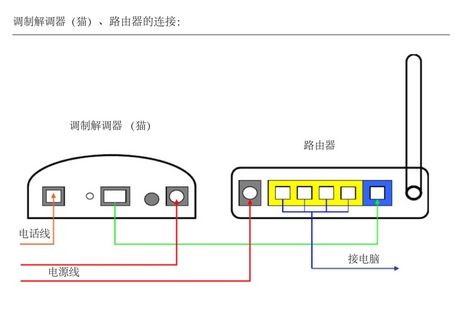

- 网络连接方式:优先使用有线连接电脑与光猫LAN口,避免无线修改过程中断连。

- 浏览器兼容性:建议使用Chrome或Firefox,关闭代理插件,部分光猫界面可能不兼容IE内核浏览器。

- 备份配置文件:在“系统工具”或“维护”菜单中导出当前配置,防止操作失误导致无法恢复。

四、不同认证模式下的修改差异

光猫可能采用TR-069协议或LOID认证,影响密码修改权限:

- TR-069模式:运营商远程管理,部分功能锁定,需联系客服申请权限开放。

- LOID独立认证:可自主修改管理密码,但需同步更新ONT认证信息。

五、安全风险与规避策略

| 风险类型 | 规避措施 |

|---|---|

| 弱密码漏洞 | 使用12位以上混合字符(字母+数字+符号),避免生日/手机号等简单组合 |

| 物理窥视 | 撕毁设备默认标签,修改后隐藏新密码,启用“远程管理禁用”选项 |

| 暴力破解 | 开启失败登录锁定功能(如华为“AAA认证”中的阈值设置) |

六、特殊场景解决方案

- 遗忘原密码:通过复位孔长按10秒恢复出厂设置,但需重新配置LOID及Wi-Fi,可能需运营商协助。

- Web界面失效:尝试Telnet登录(默认端口23),或使用厂商专用配置工具(如华为HiTool)修复。

- 多拨用户:修改密码后需同步更新拨号账户,否则可能出现691认证错误。

七、跨平台适配性分析

部分用户可能通过超级管理员权限或ACS配置模板扩展功能,需注意:

- 安卓/iOS设备修改:下载厂商APP(如“天翼网关”),扫码连接后直接进入设置。

- 电视端操作:部分IPTV光猫支持EPG界面修改,路径为“设置→网络设置→终端管理”。

八、日志监控与审计

修改密码后需检查以下日志:

- 系统事件日志:确认密码变更记录,路径通常为“日志查询→操作记录”。

- 流量统计日志:观察是否有异常访问(如频繁TCP连接尝试),及时启用防火墙规则。

完成光猫密码修改只是网络安全的第一步,后续需结合定期更换策略(建议每季度更新)、访客网络隔离、固件版本升级等措施构建多层防护体系。值得注意的是,部分运营商为统一管理会强制推送配置,可能导致自定义密码被覆盖,此时需向客服申请解除绑定。最终,用户应养成“最小化权限”习惯,仅在必要时开放远程管理,并避免使用默认凭证,才能真正降低被入侵风险。

发表评论