路由器作为网络核心设备,其管理接口的多样性直接影响运维效率与安全性。不同厂商、型号的路由器提供了多种接入方式,涵盖本地与远程管理场景。物理接口如Console端口适用于出厂配置,而WEB、SSH等逻辑接口则满足日常管理需求。企业级设备常支持API集成,家用产品多依赖移动端APP。理解这些方法的适用条件、安全等级及配置复杂度,是网络管理员必备技能。本文将系统剖析八类主流接入方式,通过技术对比与场景化分析,帮助读者构建完整的路由器接口管理知识体系。

一、通过Web管理界面访问

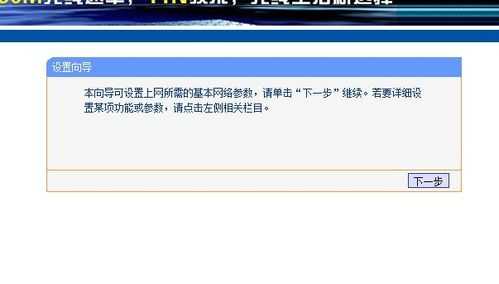

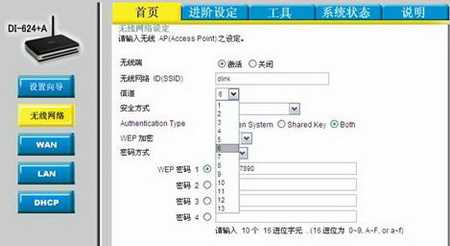

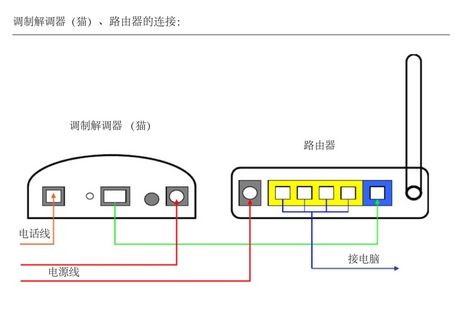

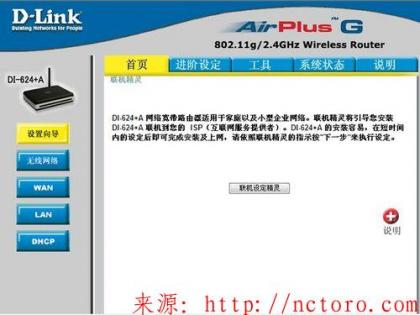

浏览器访问是普通用户最熟悉的接入方式,通过HTTP/HTTPS协议提供图形化配置界面。主流路由器默认开启80(HTTP)和443(HTTPS)端口,输入设备IP即可访问。家用路由器通常将网关地址设为192.168.1.1或192.168.0.1,企业设备可能使用10.0.0.0/8私有地址。

关键优势在于可视化操作,支持表单填写、拓扑展示等复杂交互。但存在跨平台兼容性问题,某些厂商需特定浏览器版本。安全方面,建议强制启用HTTPS并关闭HTTP服务。企业设备可能集成证书认证,而家用产品多依赖基础密码保护。

| 参数 | 家用路由器 | 企业路由器 | 运营商级路由器 |

|---|---|---|---|

| 默认端口 | 80/443 | 443 | 自定义高端口 |

| 认证方式 | 基础密码 | AD/LDAP集成 | Radius/TACACS+ |

| 会话超时 | 无限制 | 15分钟 | 5分钟 |

高级功能如端口转发、QoS策略等需二级菜单操作,部分厂商采用向导模式降低使用门槛。移动端适配程度参差不齐,部分需单独开发APP实现完整功能。

二、Telnet协议连接

作为传统远程管理协议,Telnet通过23端口提供命令行界面。虽然因明文传输被逐步淘汰,但仍在老旧设备维护中发挥作用。需在路由器启用Telnet服务并配置访问控制列表,典型配置命令如下:

- line vty 0 4

- transport input telnet

- access-class 10 in

与SSH相比,Telnet缺乏加密机制易受中间人攻击,但占用资源少且兼容性强。某些工业路由器因硬件限制仍保留该协议,建议在隔离网络中谨慎使用。

| 对比项 | Telnet | SSHv1 | SSHv2 |

|---|---|---|---|

| 加密强度 | 无 | DES/3DES | AES-256 |

| 认证方式 | 密码明文 | RSA密钥 | ECDSA+OTP |

| 端口号 | 23 | 22 | 22 |

实际运维中应建立协议升级时间表,逐步迁移至更安全的替代方案。特殊场景下可配合VPN隧道使用,避免直接暴露公网。

三、SSH安全外壳连接

SSH成为现代路由器远程管理的黄金标准,默认使用22端口建立加密通道。配置时需生成主机密钥对,建议采用Ed25519算法替代传统RSA。典型启用步骤:

- crypto key generate rsa modulus 2048

- ip ssh version 2

- access-list 10 permit 192.168.1.0 0.0.0.255

企业级设备支持证书认证与AD集成,如Cisco ISE方案可集中管理SSH访问权限。配合端口敲门技术可隐藏服务端口,显著降低暴力破解风险。

| 版本特性 | OpenSSH 7.4 | Dropbear 2022 | Commercial SSH |

|---|---|---|---|

| 算法支持 | ChaCha20-Poly1305 | AES-GCM | FIPS 140-2 |

| 会话复用 | ControlMaster | 不支持 | 专有技术 |

| 审计功能 | 基础日志 | 无 | 完整审计 |

自动化运维中,Ansible等工具依赖SSH作为底层传输协议。注意调整Keepalive参数防止NAT设备断开会话,企业环境建议配置双因子认证。

四、Console控制台接入

物理Console端口是设备初始配置的终极手段,采用RS-232串行通信标准。需使用RJ-45转DB9或USB转串口线缆连接,常见参数为9600bps/8N1。当网络配置错误导致管理中断时,该接口成为救命通道。

企业路由器通常在前面板提供独立Console口,而家用设备可能复用USB接口。操作时需终端仿真软件如PuTTY、SecureCRT,最新设备支持USB CDC驱动实现即插即用。

| 设备类型 | 接线标准 | 波特率范围 | 认证要求 |

|---|---|---|---|

| Cisco企业级 | RJ-45反转线 | 1200-115200 | 特权密码 |

| 华为运营商级 | Micro-USB | 固定115200 | BootLoader密码 |

| TP-Link家用 | 隐藏触点 | 固定9600 | 无 |

关键恢复场景包括密码重置、固件损坏修复等。部分设备在Console连接时显示POST详细日志,这对硬件故障诊断至关重要。建议机房设备永久连接Console服务器以备应急。

五、SNMP协议管理

简单网络管理协议通过UDP 161/162端口实现设备监控与配置。v2c版本因使用community string作为凭据存在安全隐患,v3版本加入用户认证与加密。典型配置流程:

- snmp-server community ROstring RO

- snmp-server user admin groupname v3 auth sha AUTHpass priv aes 256 PRIVpass

- snmp-server host 192.168.1.100 version 3 admin

MIB库定义了可管理对象标识,企业需根据设备类型导入专用MIB文件。流量监控系统如PRTG、Zabbix依赖SNMP采集接口流量、CPU负载等数据。

| 协议版本 | v1 | v2c | v3 |

|---|---|---|---|

| 安全模型 | 无 | Community | USM |

| 加密支持 | 无 | 无 | AES/DES |

| 最大OID深度 | 32位 | 64位 | 128位 |

批量配置时可使用snmpset命令修改系统参数,但风险较高需谨慎操作。运营商环境常用SNMP Trap实现故障自动告警,需注意防火墙放行UDP 162端口。

六、API接口编程控制

现代路由器提供RESTful API或NETCONF/YANG模型实现自动化管理。华为设备支持OpenAPI规范,思科采用DNA Center平台,家用设备如华硕提供简易HTTP API。典型调用示例:

- GET /api/v1/interfaces/ge0/statistics

- PUT /api/v1/firewall/policies {"action":"drop","src":"10.0.0.0/24"}

企业SDN架构中,控制器通过API集中下发流表规则。需注意版本兼容性问题,新版API可能废弃旧有端点。认证多采用OAuth2.0或JWT,建议采用最小权限原则分配API密钥。

| 平台类型 | 协议支持 | 认证方式 | 速率限制 |

|---|---|---|---|

| Cisco XE | RESTCONF | Basic Auth | 100 req/min |

| Huawei CloudEngine | gRPC | 双向TLS | 动态调整 |

| OpenWRT | UBus RPC | Token | 无限制 |

错误处理需特别关注,批量操作时应实现请求重试机制。API文档通常随固件版本更新,自动化脚本需包含版本检测逻辑。

七、移动端APP管理

家用路由器厂商普遍开发配套移动应用,如TP-Link Tether、华为智慧生活等。通过蓝牙或云端中转实现远程配置,功能覆盖家长控制、设备限速等场景。安全实现方案差异较大:

- 低端方案:直接暴露路由器管理界面到公网

- 安全方案:基于MQTT协议经厂商服务器中转

- 本地方案:通过局域网WiFi直连设备

隐私政策值得关注,部分APP会收集网络拓扑数据用于"用户体验改进"。企业级方案如Aruba Central提供完整MDM功能,支持设备分组策略下发。

| APP名称 | 连接方式 | 数据加密 | 第三方登录 |

|---|---|---|---|

| Google Wifi | Firebase云 | TLS 1.3 | Google账户 |

| 小米WiFi | 阿里云 | AES-128 | 小米账号 |

| Netgear Nighthawk | P2P直连 | DTLS | 不支持 |

物联网设备集成成为新趋势,如通过路由器APP统一管理智能家居。注意APP权限最小化,防止过度获取位置、通讯录等敏感信息。

八、带外管理接口

高端路由器配备独立管理端口,通常标记为MGMT或OOBM。该接口与业务接口物理隔离,通过专用网络实现带外管理(Out-of-Band)。典型实施方案:

- 硬件级:iDRAC/iLO基板管理控制器

- 网络级:管理VLAN + 独立防火墙策略

- 混合级:串口服务器+ KVM over IP

金融等行业核心设备要求强制带外管理,确保网络故障时仍有管控通道。需注意管理网段与企业办公网隔离,建议采用跳板机访问模式。

| 解决方案 | 接口类型 | 协议支持 | 典型延迟 |

|---|---|---|---|

| Cisco IMM | RJ-45专用 | SSH/HTTPS | <10ms |

| HPE iLO 5 | 1Gbps以太网 | Redfish API | 5-15ms |

| Dell iDRAC9 | SD卡扩展 | IPMI 2.0 | 20-50ms |

灾难恢复场景中,带外接口可远程重启设备或重刷固件。企业应建立独立的带外管理网络基础设施,与业务网络物理分离。电源管理功能允许远程下电,这对数据中心节能运维至关重要。

随着物联网和5G技术演进,路由器管理接口形态持续创新。Wi-Fi EasyMesh等标准推动设备间自动组网,而零接触配置(ZTP)技术降低现场实施难度。量子加密算法的实验性应用预示着下一代管理通道的安全革命,如基于QKD的密钥分发系统已在实验室环境验证可行性。云原生架构下,管理平面与数据平面彻底分离,服务网格技术为分布式路由器集群提供统一控制入口。这些发展既带来便利也引入新的攻击面,安全团队需持续跟踪协议漏洞与加固方案。运维自动化程度提升使得API管理成为必备技能,传统CLI操作逐渐转向声明式配置。值得注意的是,不同地区法规对管理接口提出特殊要求,如欧盟GDPR规定需记录所有配置变更操作,中国网络安全法要求关键设备保留六个月管理日志。这些合规性需求直接影响接口设计与审计功能的实现方式。

发表评论