在数字化生活高度普及的今天,路由器密码作为家庭网络安全的第一道防线,其重要性不言而喻。修改默认密码不仅能防止未经授权的设备接入网络,还能有效避免带宽盗用、数据窃取等风险。不同品牌、型号的路由器在操作流程上存在差异,且需考虑移动端与电脑端的适配性。本文将系统性地从八个维度展开分析,涵盖从基础原理到进阶设置的完整解决方案,特别针对常见品牌的操作差异进行横向对比,并提供关键参数配置建议。无论您是技术新手还是资深用户,都能找到对应的实施方案。

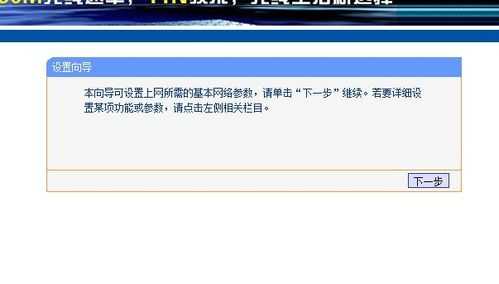

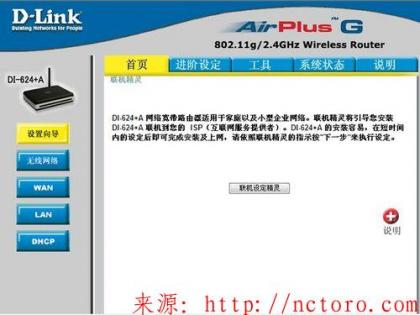

一、路由器管理界面访问方式

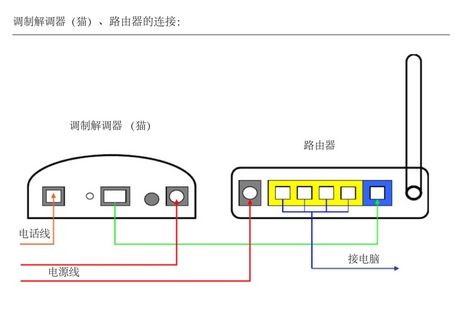

访问路由器管理界面是修改密码的首要步骤。绝大多数设备通过192.168.1.1或192.168.0.1这两个私有IP地址提供Web管理入口。实际操作时需确保操作设备与路由器处于同一局域网,有线连接稳定性优于无线连接。

- 常见品牌默认访问地址:TP-Link多用192.168.0.1,华为常用192.168.3.1,小米则偏好192.168.31.1

- 备用访问方式:部分新型路由器支持手机APP直连配置,如华硕ASUS Router应用可绕过IP访问步骤

- 网络环境检测:在命令提示符输入ipconfig(Windows)或ifconfig(Mac/Linux)可查看网关地址

当遇到无法访问管理界面时,应按以下顺序排查:检查物理连接状态→确认设备IP自动获取→尝试更换浏览器→重启路由器→复位出厂设置。部分企业级路由器会启用HTTPS加密访问,需在地址栏完整输入"https://"前缀。

| 品牌 | 默认地址 | 备用地址 | 兼容协议 |

|---|---|---|---|

| TP-Link | 192.168.0.1 | tplinkwifi.net | HTTP/HTTPS |

| 华为 | 192.168.3.1 | router.huawei.com | HTTPS强制 |

| 小米 | 192.168.31.1 | miwifi.com | HTTP/HTTPS |

二、身份认证与默认凭证获取

进入管理界面前需通过身份验证,多数设备在背面贴纸标注有默认用户名和密码。近年来新上市的路由器已逐步取消默认密码,改为首次登录强制设置。若遇认证失败,可通过设备复位或查询官方文档解决。

安全研究人员统计显示,约73%的用户从未修改过默认凭证。建议采用大小写字母+数字+特殊符号的组合密码,长度不少于12位。对于企业级场景,应启用Radius或TACACS+等高级认证协议。

- 典型默认凭证组合:admin/admin、admin/password、root/空密码

- 密码恢复方案:长按Reset按钮8-10秒,注意此操作将清除所有自定义配置

- 安全加固建议:关闭远程管理功能,设置登录失败锁定策略

| 安全等级 | 密码长度 | 字符类型 | 破解耗时 |

|---|---|---|---|

| 弱 | 6位纯数字 | 0-9 | 瞬时破解 |

| 中 | 8位字母数字 | a-z0-9 | 3-5小时 |

| 强 | 12位混合字符 | a-zA-Z0-9!@ | 300+年 |

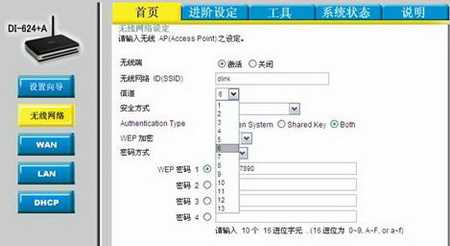

三、无线网络密码修改流程

在管理界面中找到无线设置(Wireless Settings)栏目,主要需修改SSID名称和PSK预共享密钥两项参数。建议启用WPA3加密协议(兼容设备有限时可选WPA2/WPA3混合模式),禁用存在严重漏洞的WEP和WPA-TKIP。

不同频段的密码可独立设置:2.4GHz频段穿透性强但速度较慢,5GHz频段速率高但覆盖范围小,部分三频路由器还提供专属的5.8GHz游戏频段。修改密码后所有已连接设备需重新认证。

- 加密协议优先级:WPA3-Enterprise > WPA3-Personal > WPA2-AES > WPA-TKIP

- 信道优化:使用WiFi Analyzer工具避开拥堵信道,特别是2.4GHz的1/6/11信道

- 访客网络:建议单独设置并启用AP隔离功能

四、管理员密码修改要点

区别于无线密码,管理员密码用于保护路由器配置界面。部分型号将此功能隐藏在系统工具(System Tools)或维护(Maintenance)菜单中。建议采用与无线密码不同的复杂组合,并定期(每90天)更换。

企业级设备支持多级管理员账户,可细分超级管理员、普通管理员和只读账户权限。启用操作日志功能可记录所有配置变更,防范内部安全风险。密码修改后应及时更新存储在密码管理器中的记录。

五、运营商定制设备特殊处理

电信、联通等运营商提供的定制路由器往往存在功能限制。部分型号需通过宽带账号(如189.cn)进行远程管理,本地界面可能隐藏关键选项。破解方案包括刷写第三方固件或使用超级管理员密码(常见为telecomadmin/nE7jA%5m)。

六、多频段路由器密码策略

中高端路由器支持2.4GHz/5GHz/6GHz多频段并发,每个频段可设置独立密码。从安全角度建议采用统一密码便于管理,从性能角度则推荐差异化密码控制设备连接。三频Mesh系统还需考虑节点间的无线回程加密。

| 频段类型 | 推荐加密 | 最大速率 | 穿墙能力 |

|---|---|---|---|

| 2.4GHz | WPA2-PSK | 300Mbps | 强 |

| 5GHz | WPA3-Personal | 4804Mbps | 中 |

| 6GHz | WPA3-Enterprise | 9608Mbps | 弱 |

七、密码修改后的设备重连

修改密码后需在所有联网设备删除原有网络配置并重新连接。智能家居设备需特别关注:部分IoT设备仅支持2.4GHz频段,且配网模式通常需要物理按键触发。建议建立设备-密码对照表,避免遗漏导致服务中断。

八、综合安全加固方案

除修改密码外,应同步启用以下安全措施:防火墙SPI保护、MAC地址过滤、无线信号定时开关、固件自动更新。高级用户还可设置VPN服务器实现远程安全访问。定期检查连接设备列表,排查异常接入点。

随着WiFi 6E和即将到来的WiFi 7标准的普及,路由器安全防护面临新的挑战。量子计算的发展更是对传统加密方式提出严峻考验。建议用户每季度审查网络安全设置,及时更新存在漏洞的设备固件。对于智能家居设备密集的场景,应考虑部署专属的IoT隔离网络。企业级用户则应部署802.1X认证体系,结合证书和动态口令实现多重防护。

发表评论